Identificata la nuova minaccia invisibile che sfrutta sei vulnerabilità zero-day e colpisce iOS. Come attivare subito la protezione per i dati

19 marzo 2026 | 18.52

LETTURA: 2 minuti

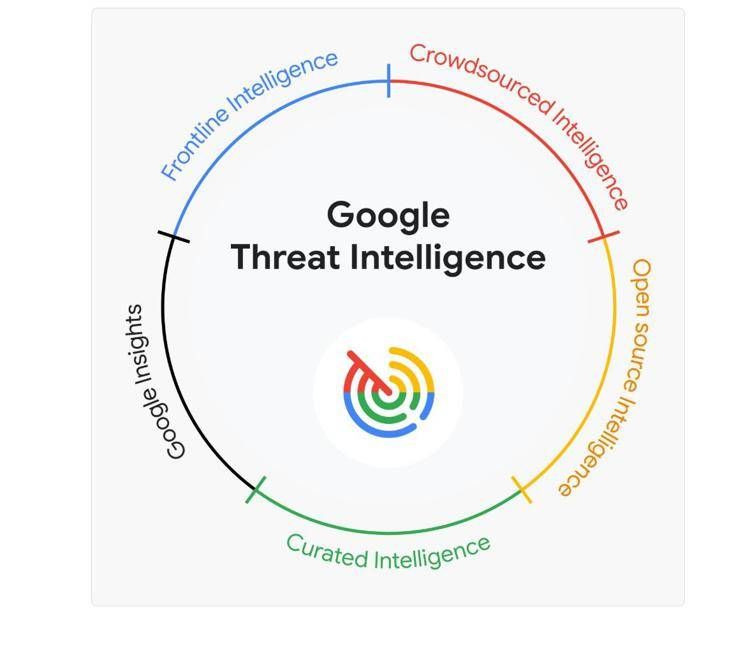

Il Google Threat Intelligence Group (GTIG), in coordinamento con i partner industriali Lookout e iVerify, ha identificato una nuova minaccia che sfrutta molteplici vulnerabilità zero-day per colpire i dispositivi Apple in contesti geopolitici critici. Il panorama della cybersecurity mobile ha registrato una significativa evoluzione con l'identificazione di "DarkSword", una catena di exploit "full-chain" progettata per compromettere integralmente i dispositivi iOS.

Secondo il monitoraggio effettuato dal GTIG, questa minaccia è stata adottata da diversi attori, inclusi fornitori di sorveglianza commerciale e gruppi statali, per colpire obiettivi in Arabia Saudita, Turchia, Malesia e Ucraina. La proliferazione di questo strumento tra attori disparati ricalca modelli già osservati in precedenza, evidenziando un mercato sempre più attivo nello scambio di strumenti di spionaggio digitale avanzato.

Sotto il profilo tecnico, DarkSword è compatibile con le versioni di iOS comprese tra la 18.4 e la 18.7. La catena sfrutta sei diverse vulnerabilità per distribuire payload di fase finale, identificati nelle famiglie malware GHOSTBLADE, GHOSTKNIFE e GHOSTSABER. Tra i gruppi che hanno integrato questo exploit nelle proprie operazioni figura UNC6353, un cluster di minaccia precedentemente associato a campagne di spionaggio, che ha recentemente adottato DarkSword per attacchi di tipo "watering hole". Le vulnerabilità utilizzate includono falle nella gestione della memoria di JavaScriptCore (CVE-2025-31277 e CVE-2025-43529) e bypass dei Pointer Authentication Codes (PAC) in dyld (CVE-2026-20700).

Un caso studio rilevante riguarda l'attività del gruppo UNC6748, che nel novembre 2025 ha utilizzato un sito contraffatto a tema Snapchat per colpire utenti in Arabia Saudita. Il processo di infezione prevedeva l'uso di JavaScript offuscato e IFrame dinamici per prevenire la reinfezione degli stessi soggetti e ostacolare l'analisi dei ricercatori. "Il loader è stato modificato per recuperare un payload RCE", simulando il comportamento di applicazioni legittime per mascherare l'esfiltrazione dei dati. Apple ha provveduto a correggere le falle con il rilascio di iOS 26.3, ma la persistenza di tali attacchi sottolinea la necessità di aggiornamenti tempestivi o, in alternativa, dell'attivazione della "Lockdown Mode" per i profili ad alto rischio.

La ricerca collettiva conferma che l'analisi dei dati e delle infrastrutture digitali è fondamentale non solo per la prevenzione, ma come "supporto decisionale in tempo quasi reale". La telematica e la threat intelligence si confermano strumenti essenziali per comprendere le dinamiche di attacco e proteggere l'integrità dei sistemi operativi mobili su scala globale. Attraverso il lavoro congiunto con iVerify e Lookout, è stato possibile mappare i domini coinvolti e inserirli nei protocolli di Safe Browsing, garantendo una risposta coordinata a una delle minacce più sofisticate degli ultimi anni.

Tag

Vedi anche